De ändringar vi gjorde för att förbättra säkerheten i PortalAPIet har visat sig vara otillräckliga, även om säkerheten har höjts avsevärt jämfört med tidigare versioner. Ytterligare ett säkerhetsföretag anlitat av en av våra kunder har utfört penetreringstester och hittat ett sätt att extrahera kunddata.

OBS! Det ordinarie Futureweb-API:et som driver e-tjänsterna är inte påverkat; där har den nya tokenhanteringen fått avsedd effekt.

Förutsättningar för att utnyttja säkerhetsbristen:- Kunna logga in på Futureweb och öppna den nya portalen.

- Aktivera utvecklarläget i webbläsaren och hitta PortalAPIets URL.

- Hitta den token som har använts sedan dag ett.

- Hitta det JavaScript som genererar den nya access token och utföra reverse engineering för att förstå hur den sekundära token skapas.

- Bygga en lösning som skickar in kundnummer och den nyskapade token.

Då kan grundläggande kunddata extraheras.

Observera att detta endast gäller för de som har PortalAPIet installerat.

Hur vet man att man har PortalAPIet installerat?Enklast är att logga in i Futureweb och kolla hur sidan ser ut efter inloggning:

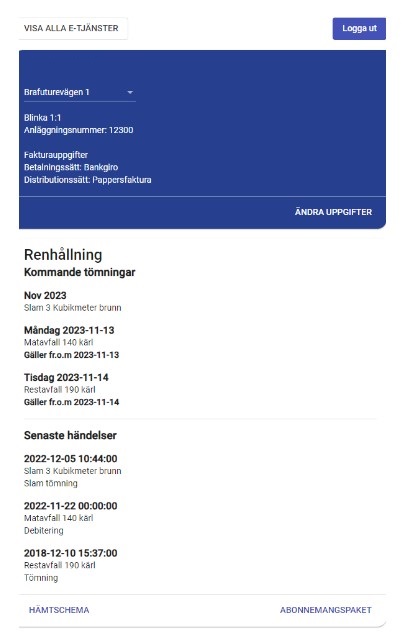

Med PortalAPI:

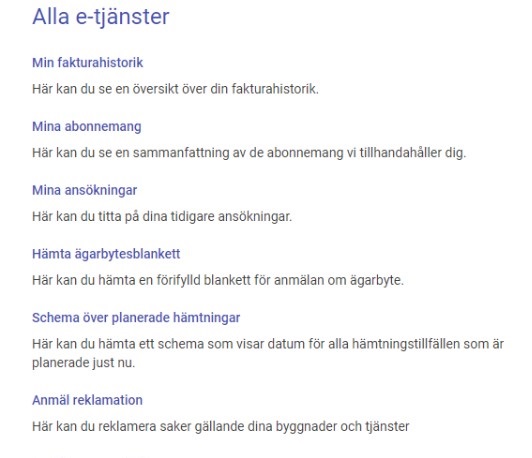

Utan PortalAPI:

Om Futureweb ser ut som i första bilden så har ni PortalAPIet aktivt.

Hur inaktiverar man PortalAPIet?

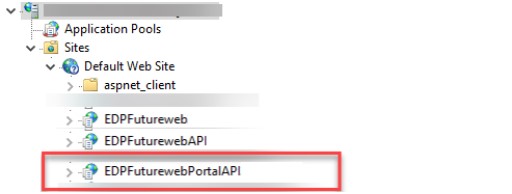

I IIS på webbservern bör det finnas en eller två applikationer som heter EDPFuturewebPortalAPI och EDPFuturePortalAPITest.

För att inaktivera APIet, högerklicka på applikationen och välj Remove.

Därefter behöver portalen deaktiveras i Futurewebs web.config. Om detta inte görs kommer meddelandet Det gick inte att ladda datan att visas.

För att deaktivera, öppna web.config i Notepad eller motsvarande program, och ändra:

Från:<add key="UseNewPortal" value="1" />

Till:<add key="UseNewPortal" value="0" />

Därefter kommer kunderna att omdirigeras direkt till den gamla portalen via länkar.

Vi arbetar på en uppdaterad version av Futureweb och återkommer när den är tillgänglig.

Som vanligt, vänligen kontakta supporten, via vår supportportal, om du har några frågor.

//VertiGIS |